Es falso que en imágenes de “buenos días” en WhatsApp se oculten códigos de phishing

Por medio de cadenas en WhatsApp, se comparte información que desde China han hackeado más de 400 millones de cuentas a través de gifs, videos e imágenes que aparentan ser saludos de buenos días o de buen fin de semana, pero que en realidad ocultan “códigos de phishing” para robar los datos de quien los recibe en su teléfono móvil. Esta información es falsa y te explicamos porqué.

La cadena viene circulando por diferentes países desde 2019. Expertos descartaron que sea posible

Por medio de cadenas de WhatsApp, se comparte un mensaje que indica que en China se han hackeado más de 400 millones de cuentas a través de gifs, videos e imágenes que aparentan ser saludos de buenos días o de buen fin de semana, pero que en realidad ocultan “códigos de phishing” para robar los datos de quien los recibe en su teléfono móvil.

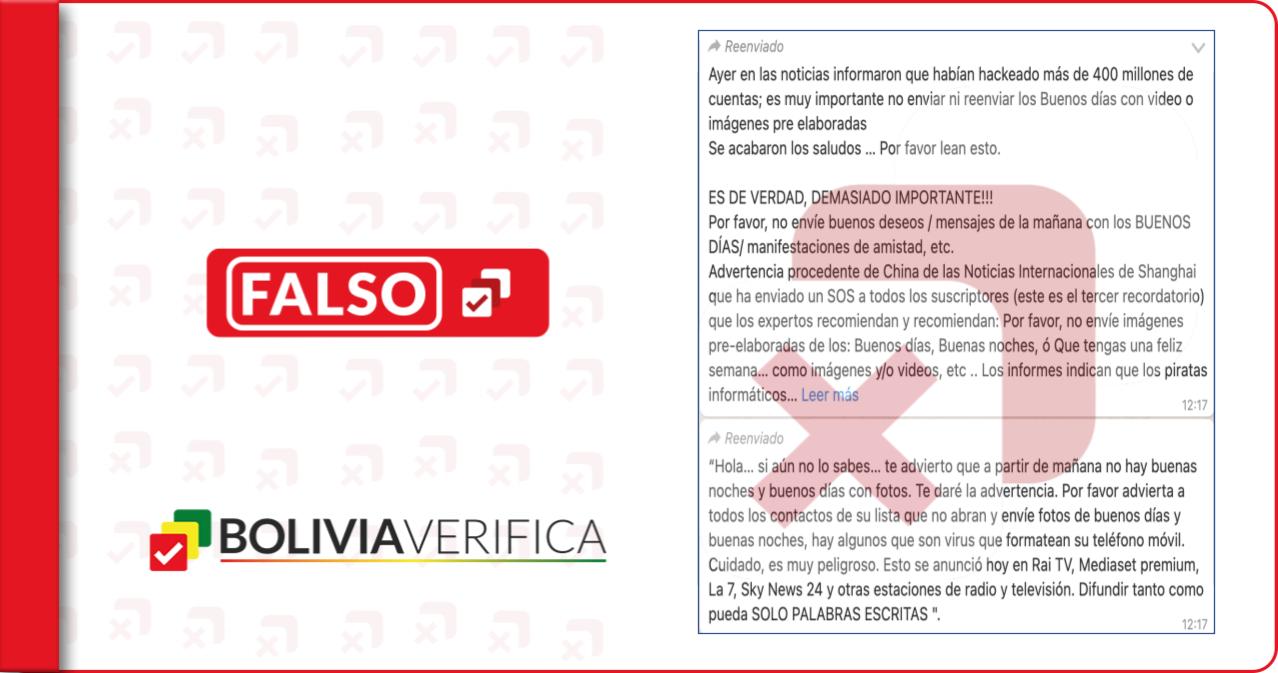

Tres o más cadenas de WhatsApp afirman: “Ayer en las noticias informaron que habían hackeado más de 400 millones de cuentas; es muy importante no enviar ni reenviar los Buenos días con video o imágenes pre elaboradas. Se acabaron los saludos (…), informes indican que los piratas informáticos en China han diseñado imágenes, videos y películas tan perfectamente para ocultar los códigos de phishing dentro de ellos, que cuando enviamos y reenviamos a nuestros contactos, estamos enviando información para poder robar información personal de los dispositivos”.

Desde Bolivia Verifica indagamos sobre este contenido. La información viene siendo difundida desde al menos 2019. Diferentes verificadoras alrededor del mundo han desmentido el contenido. La Maldita.es, AFP Factual, Newtral y Chequeado son algunas de ellas.

Inicialmente, debemos tener en claro qué es el phishing. El ciberactivista, Mario Durán Chuquimia, nos explicó que se denomina “phishing” a la obtención de información sensible (contraseñas, números de cuentas bancarias, etc), mediante la obtención de datos sensibles a través de la suplantación de paginas web de instituciones oficiales, del envío de correos electrónicos fraudulentos, y otras técnicas.

“Es una técnica de ingeniería social que usan los ciberdelincuentes para obtener información confidencial de los usuarios en forma fraudulenta y así apropiarse de la identidad de esa persona”, afirman nuestros colegas de Chequeado. Sin embargo, esta metodología no corresponde a lo alertado en la cadena de WhatsApp.

Asimismo, Chuquimia indicó que de acuerdo a las características técnicas de un GIF (Graphics Interchange Format, o en español, Formato de Intercambio de Gráficos), es una animación de gráficos, cuyas características técnicas no pueden contener programas de software destinados al “phishing” y tampoco son archivos ejecutables.

Por otro lado, Luis Nocera, presidente de la Asociación Argentina de Lucha Contra el Cibercrimen (AALCC), manifestó a nuestros colegas de AFP Factual: “No es cierto lo que dice ese mensaje”. Agregó también: “El phishing necesita una interacción para obtener un dato determinado”.

Por tanto, lo que podría causar este tipo de contenido no es phishing, sino más bien malware: “software malicioso que se puede descargar o aplicaciones que se ejecutan en sitios web y afectan a sus visitantes”, según la definición de Google.

Finalmente, los gifs, imágenes y videos no funcionan como instaladores de código en la plataforma WhatsApp y por tal motivo no pueden ser el canal de ingreso de un atacante: “A día de hoy no es posible tomar control de un celular a través de archivos multimedia, pues estos se ejecutan en la plataforma como mera visualización del contenido”, concluyó el especialista Ramírez Castañeda para AFP Factual.

¿Ya descargaste la nueva app de Bolivia Verifica? No te pierdas ninguna de nuestras publicaciones y ten información de calidad.

Descarga en IOS ?—> https://apps.apple.com/bo/app/bolivia-verifica/id1542454083?l=en

Descarga en Google Play —> https://play.google.com/store/apps/details?id=com.bolivia.verifica